イズミ株式会社ランサムウェア攻撃:778万件個人情報漏洩の衝撃と対策とは?イズミ社ランサムウェア攻撃、セキュリティ対策の現状と課題

イズミ社を襲ったランサムウェア攻撃。VPN脆弱性を突かれ、最大778万件の個人情報漏洩の可能性も。基幹システム停止、オンラインサービス停止、データ復元不可能…企業に突きつけられたセキュリティ対策の甘さ。顧客への謝罪、再発防止策、そして完全復旧への道。ランサムウェアの脅威と、企業が取るべき対策とは?

💡 イズミ株式会社がランサムウェア攻撃を受け、最大778万件の個人情報が漏洩した。

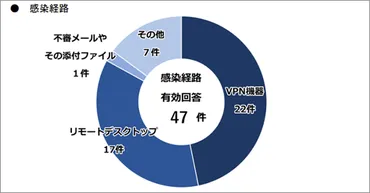

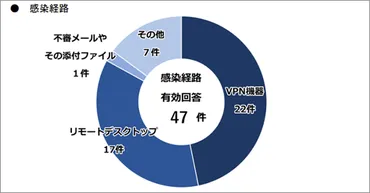

💡 ランサムウェアの感染経路はVPN機器やリモートデスクトップが主であり、中小企業への被害も増加傾向にある。

💡 企業は、VPN脆弱性の対策、セキュリティ体制の見直し、インシデント対応計画の整備が必須である。

本日は、イズミ株式会社を襲ったランサムウェア攻撃について、詳細な情報と、そこから私たちが学べる教訓をまとめました。

それでは、まず今回の事件で明らかになった事実を、3つのポイントに分けてご紹介します。

サイバー攻撃の夜明け

イズミ社を襲ったランサムウェア被害。一体何が起きた?

VPN脆弱性からデータ暗号化。基幹システムも停止。

まず、2024年上半期におけるランサムウェア被害の現状から見ていきましょう。

ランサムウェア被害は依然として高止まりしており、その手口も巧妙化しています。

公開日:2024/09/20

✅ 2024年上半期のランサムウェア被害は114件と高止まりしており、そのうち約64%が中小企業が被害を受けている。

✅ ランサムウェアの感染経路はVPN機器とリモートデスクトップが大部分を占めており、特にリモートデスクトップからの感染が急速に増加している。

✅ 被害を防ぐためには、導入機器の棚卸し、認証情報の管理、修正プログラムの適用、脆弱性への対策などを迅速に確認し、セキュリティパッチを適切に適用する必要がある。

さらに読む ⇒一般社団法人日本プライバシー認証機構(JPAC)出典/画像元: https://blog.jpac-privacy.jp/ransomwaredamageontherise_202409/ランサムウェアの被害は非常に深刻で、特に中小企業が狙われているという点は看過できません。

脆弱性対策やセキュリティパッチの適用を迅速に行うことが重要ですね。

2024年2月15日、イズミ株式会社は、VPN装置の脆弱性を突いたランサムウェア攻撃を受けました。

この攻撃により、社内サーバーが不正アクセスされ、データが暗号化されるという深刻な事態に見舞われました。

初期調査では、基幹システムが停止し、業務運営に大きな支障が生じました。

なるほど、中小企業は人手不足で対応が遅れるから狙われやすいのか。うちの会社も気をつけねば。セキュリティ対策は、まさに企業の生命線だ。

暗闇の中での模索

イズミ社を襲った攻撃、その影響と対策は?

迅速な遮断も、データ復元は不可能。

次に、イズミ株式会社が直面した状況について詳しく見ていきましょう。

攻撃発生から被害拡大を防ぐための対応、そしてその影響について解説します。

✅ 記事は、あるテーマについて議論されており、そのテーマに関する専門用語(例: jYJn、t^tY)が使用されている。

✅ 記事は、そのテーマを深く掘り下げており、様々な観点からの分析が加えられている。

✅ 記事は、専門的な内容を含みつつも、読者が理解しやすいように構成されている。

さらに読む ⇒erQ出典/画像元: https://www.ebc.co.jp/news/data/?sn=EBC2025090521480オンラインサービスの停止や商品の供給遅延など、様々な影響が出ているんですね。

企業にとって、ランサムウェア攻撃は、経済的な損失だけでなく、顧客からの信頼も失いかねない、非常に恐ろしい脅威です。

攻撃発生後、イズミ社は迅速にネットワークを遮断し、被害の拡大を防ぐための対応を取りました。

しかし、その影響は大きく、オンラインサービスの停止や商品の供給への遅延など、様々な問題が発生しました。

外部専門家による調査の結果、暗号化されたデータは復元不可能であることが判明し、更なる事態の深刻さが明らかになりました。

ほんと、なんも言えねぇ… 攻撃後の対応も、なかなか大変だったんでしょうね。でも、データ復旧が不可能ってのは、かなりヤバいんじゃない?

次のページを読む ⇒

イズミで個人情報漏洩!最大778万件のゆめカード会員情報などがランサムウェア攻撃で流出。顧客情報流出とセキュリティ対策の重要性を訴える。