7pay事件の真相:セキュリティ脆弱性と不正利用、そして教訓?7pay事件:セキュリティの甘さと不正利用の実態

セブン&アイのQRコード決済「7pay」は、セキュリティ対策の甘さからサービス開始わずか2ヶ月で終了。不正アクセスによる5500万円超の被害と、組織的犯罪の可能性も。外部ID連携の脆弱性、ずさんなセキュリティ設計が露呈し、キャッシュレス決済の安全性を問い直す結果に。被害者への補償と、今後のセキュリティ強化の重要性を示す事件。

💡 7payはセブン&アイ・ホールディングスが提供したスマホ決済サービス。利便性を重視し、セキュリティ対策が後回しになった。

💡 サービス開始直後から不正アクセスが多発し、約3ヶ月でサービス終了。多額の被害が発生した。

💡 不正アクセスの原因は、セキュリティの甘さ、システム最適化の不備、リスク管理体制の機能不全など。

それでは、7pay事件の全貌を紐解きましょう。

まずは、7payとはどんなサービスだったのか、そしてそのサービスがなぜ短命に終わったのか、見ていきましょう。

7pay誕生と短命に終わった顛末

7pay、わずか2ヶ月終了!失敗の原因は何?

セキュリティの甘さと不正アクセス。

7payは、セブン&アイ・ホールディングスが2019年に開始したQRコード決済サービスです。

しかし、その幕開けは期待とは裏腹に、わずか数ヶ月で幕を閉じることになりました。

今回は、7pay誕生から短命に終わった顛末を詳しく解説します。

✅ セブン&アイ・ホールディングスが提供したスマホ決済サービス「7pay」は、顧客の使いやすさを優先しセキュリティを軽視した結果、不正アクセスによる多額の被害が発生し、サービス開始から約3ヶ月で終了した。

✅ 不正アクセスの原因は、リスト型アカウントハッキングに対する防御力不足、開発体制におけるシステム最適化の不備、そしてリスク管理体制の機能不全など、複数の要因が複合的に絡み合ったことにある。

✅ サービス廃止は、抜本的なセキュリティ対策に時間がかかること、サービス継続の不完全性、そして顧客の不安を払拭することが困難であることが理由として挙げられている。

さらに読む ⇒富裕層向け資産防衛メディア | ゴールドオンライン出典/画像元: https://gentosha-go.com/articles/-/533767payの短命は、セキュリティ対策の甘さが招いた結果と言えるでしょう。

顧客の利便性を追求するあまり、セキュリティがおろそかになったことが、今回の事件の大きな要因になったと推測できます。

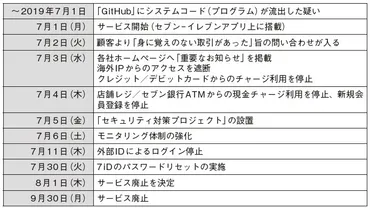

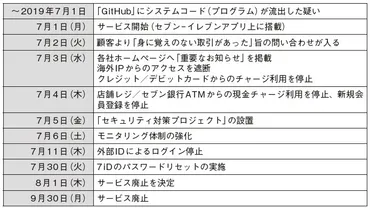

2019年7月1日、株式会社セブン&アイ・ホールディングスは、QRコード決済サービス「7pay」を開始しました。

しかし、その幕開けは長くは続きませんでした。

サービス開始直後から不正利用が相次ぎ、わずか2ヶ月後の9月30日にはサービス終了という異例の事態となりました。

原因は、セキュリティ対策の甘さと、相次ぐ不正アクセスによる被害です。

7月2日には、ユーザーから身に覚えのない利用報告が相次ぎ、翌日には不正アクセスの被害が公表されました。

被害総額は5500万円を超え、約900アカウントが不正アクセスの対象となりました。

セブン・ペイは「セキュリティ対策プロジェクト」を立ち上げ、原因究明と対策を進めましたが、抜本的な対策には時間がかかること、顧客の不安を払拭できないことなどから、最終的にサービス廃止が決定されました。

なるほど。セキュリティ対策の重要性を再認識させられる事例ですね。企業は、顧客の利便性とセキュリティのバランスを考慮し、万全の対策を講じる必要がありそうです。

露呈したセキュリティの脆弱性と不正利用の手口

7pay不正利用、原因は?アカウント乗っ取り?

リスト型攻撃、外部ID連携、認証の甘さ。

7payの不正利用は、セキュリティの脆弱性を突いたものでした。

特に、外部ID連携やアカウント認証の甘さが、不正アクセスの温床となりました。

この章では、露呈したセキュリティの脆弱性と、不正利用の手口について詳しく見ていきます。

公開日:2019/07/17

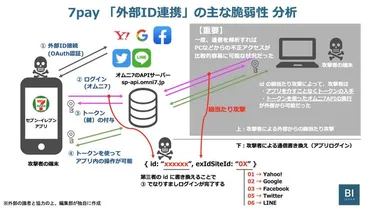

✅ 7payは、外部ID連携の設計に問題があり、IDの書き換えによるなりすましログインを容易に許す脆弱性があった。

✅ 具体的には、外部ID連携で利用するID情報が容易に推測可能であり、オムニ7の認証APIへのアクセスも容易で、トークンを入手できる状態だった。

✅ この脆弱性により、7payは外部ID連携を急遽遮断せざるを得なくなった。

さらに読む ⇒Business Insider Japan|ビジネス インサイダー ジャパン出典/画像元: https://www.businessinsider.jp/article/194660/IDの書き換えや推測が容易だったとは、驚きです。

外部ID連携の設計に問題があったことが、不正利用を可能にした原因の一つと言えるでしょう。

セキュリティ対策の甘さが、不正利用を助長したと言えます。

7payの不正利用は、リスト型攻撃によるアカウント乗っ取りや、外部ID連携の脆弱性、7iDのアカウント認証の甘さなど、様々な要因が複合的に絡み合って引き起こされました。

特に、外部ID連携では、IDの書き換えやID情報の推測が容易であり、オムニ7の認証APIへのアクセスも容易でトークンが入手できる状態でした。

これにより、第三者が容易になりすましログインをすることが可能だったのです。

不正利用の手口としては、他人の7payアカウントを不正に入手し、電子タバコや化粧品などを購入するといった事例が報告されています。

SNSで指示役が現れ、複数のアカウントを使い分け、アルバイト店員が関与するといった、組織的な犯罪の可能性も浮上しました。

ほんと、恐ろしいね。外部ID連携がこんなに脆かったなんて。まるで、誰でも簡単に入り込める隙間があったってことだべさ。企業はもっと厳重なセキュリティ対策せな、ダメだよな。

次のページを読む ⇒

7pay不正利用で逮捕者続出!ずさんなセキュリティ対策が露呈。3240万円超の被害も。キャッシュレス決済のリスクと、安全なサービス提供への課題を浮き彫りに。