7pay不正アクセス事件の全貌|原因、影響、セキュリティ対策、賠償問題は?7pay事件の教訓:セキュリティ対策の甘さが招いた不正アクセスとサービス終了

セブン&アイのスマホ決済『7pay』は、わずか1ヶ月でサービス終了。不正アクセスとセキュリティの甘さが露呈し、巨額の被害が発生。開発遅延、外部ID連携の脆弱性、そして経営陣のセキュリティ意識の低さが原因と分析。全額賠償発表も、立証の壁や真犯人の不在が課題。この事件は、企業が直面するセキュリティリスクと、その対策の重要性を浮き彫りにした。

7payのセキュリティ脆弱性と具体的なメカニズム

7payのセキュリティ問題、何が原因?

外部ID連携設計の脆弱性

この章では、7payのセキュリティ脆弱性と、具体的なメカニズムについて解説していきます。

公開日:2019/07/10

✅ 7payのセキュリティ問題は、2段階認証やパスワードリセットではなく、システム自体の脆弱性にある可能性が高い。

✅ 7payの問題は、7iDやオムニ7のシステム全体に脆弱性がある可能性があり、外部からの不正アクセスだけでなく、セブン側のセキュリティ対策の甘さが問題となっている。

✅ セブン&アイ・ホールディングスは、自社のシステムセキュリティに問題点があることを認識しておらず、外部からの不正アクセスによる被害者という意識を持っている可能性があり、根本的な問題解決には至っていない。

さらに読む ⇒出典/画像元: https://www.watch.impress.co.jp/docs/series/suzukij/1195163.html外部ID連携の設計に問題があり、不正ログインが容易であったこと、そしてセブン側のセキュリティ意識の甘さが露呈しました。

この事件は、セキュリティ対策の重要性を改めて示すものですね。

7payのセキュリティ問題では、外部ID連携(Yahoo!、Google、Facebookなど)の設計に問題があり、容易にID書き換えによるなりすましログインが可能であったことを通信解析結果が明らかにしています。

具体的には、外部IDログイン時に使用されるユーザーIDが、容易に推測可能であったり、外部からアクセス可能なオムニ7の認証用APIを通じて取得可能であったりすることが、脆弱性の要因として挙げられています。

実際に外部ID連携による侵入テストが成功した様子が、具体的な画面キャプチャとともに示されています。

7payが外部ID連携を遮断せざるを得なかった背景には、この脆弱性が大きく影響していたことが分かります。

この事件は、外部ID連携を導入する際のセキュリティ対策の重要性を改めて示すものです。

ユーザーIDの適切な管理や、認証APIのアクセス制御など、セキュリティ対策を徹底することが重要であると言えます。

へー、そんなことになってたんだね。うちも、ネットショッピングとかするから、他人事じゃないわ。パスワードとか、もっとしっかり管理しなくちゃ。

セキュリティ対策の限界と根本的な問題点

7payのセキュリティ問題、根本原因は?

原因不明、対策困難

この章では、セキュリティ対策の限界と根本的な問題点について考察します。

公開日:2019/08/02

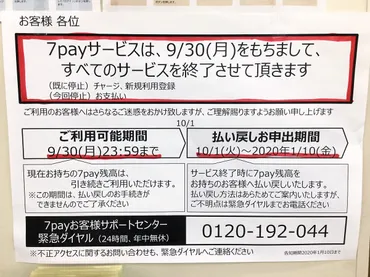

✅ セブンペイは不正アクセス被害により、セキュリティ強化の抜本的対策が長期化する見通しとなり、9月30日をもってサービス廃止が決まった。

✅ 今回の不正アクセス被害は、リスト型アカウントハッキングが主因であると判明し、7payのシステム上の認証レベルや開発体制、システムリスク管理体制に問題があったことが明らかになった。

✅ セブン&アイ・ホールディングスは、7iDのセキュリティレベルについては安全と判断し、二段階認証導入を見送った理由を、モニタリング体制の強化で守れると判断したためとしている。

さらに読む ⇒出典/画像元: https://internet.watch.impress.co.jp/docs/news/1199825.html二段階認証の導入や、パスワードリセットだけでは、根本的な問題解決には至らないことが分かります。

セキュリティ対策の強化は重要ですが、それだけでは不十分ということですね。

7payのセキュリティ問題が拡大し、原因は不明なまま、2段階認証やパスワードリセットだけでは解決できない状況が続いている。

被害者は専門家でも被害に遭っており、従来のセキュリティ対策では防げない攻撃の可能性があることが指摘されている。

セブン&アイ・ホールディングスは、内部システムのセキュリティ問題を認識しておらず、原因を外部の不正アクセスに帰している。

しかし、セキュリティ対策の甘さが外部からの攻撃を許した可能性も高く、根本的な問題解決には、オムニ7や7iDを含むシステム全体のセキュリティ強化が必要である。

また、セブン側のセキュリティ意識の低さが問題であり、システムへの信頼回復には、原因究明と根本的な対策が必要不可欠である。

なんだか、泥沼にはまってる感じだな。セブンも大変だろうけど、消費者の不安を煽らないように、ちゃんと説明責任を果たしてほしいですね。信頼回復には、それしかないでしょ!

7pay不正アクセス事件における賠償問題

セブン&アイは全額賠償を発表しましたが、落とし穴は?

証拠提出が必須です

この章では、7pay不正アクセス事件における賠償問題について見ていきます。

✅ セブン&アイホールディングスは、電子決済サービス「7Pay」で不正アクセスによる被害が発生したと発表し、約900人、計約5500万円の被害があったことを明らかにしました。

✅ 不正アクセスにより、第三者が利用者のアカウントにアクセスし、登録されたクレジットカードやデビットカードを使ってチャージを行い、セブン-イレブン店頭で商品を購入するなどの被害が発生しました。

✅ セブン&アイホールディングスは、被害を受けた顧客に対して全額補償を行うとともに、不正利用防止のため、クレジットカードとデビットカードでのチャージを停止し、新規登録も停止しました。

さらに読む ⇒流通ニュース出典/画像元: https://www.ryutsuu.biz/strategy/l070420.html全額賠償が発表されましたが、その手続きの煩雑さや、セブン側の主張との間に溝があることが分かります。

賠償問題は、なかなか複雑で、解決には時間がかかりそうですね。

セブン&アイ・ホールディングスは、約900人、5500万円の被害額に対して全額賠償を行うと発表しました。

しかし、全額賠償には落とし穴があり、被害者はチャージや利用が自分自身のものではないことを証拠で証明する必要があります。

さらに、セブン側はシステムの脆弱性は見つからなかったと主張していますが、セキュリティの欠陥がなければこのような被害は発生しなかった可能性があり、セブンの法的責任が問われる可能性もあります。

今回の事件は、詐欺集団の逮捕は氷山の一角であり、大元の首謀者はまだ捕まっていない状況です。

全額賠償に対する手続きの煩雑さもあり、被害者全員が申告するとは限らず、セブン側の賠償額が実際よりも少なくなる可能性も示唆されています。

なんか、被害者泣かせって感じよね。全額賠償って言っても、実際はそう簡単にはいかないんでしょ? セブン側も、もっと誠意を見せないと、信用なくすよ。

今回の事件は、企業におけるセキュリティ対策の重要性を改めて認識させられるものでした。

今後の教訓として活かしていくことが重要ですね。

💡 7payは、セキュリティ対策の甘さから、サービス開始後短期間で不正アクセスによる被害が多発し、サービス終了に至った。

💡 不正アクセスの原因は、開発体制、セキュリティ意識の低さ、外部ID連携の脆弱性などが複合的に絡み合っている。

💡 全額賠償が発表されたものの、根本的な問題解決には至っておらず、今後のセキュリティ対策の強化が急務である。